【网络安全预警】WebLogic反序列化漏洞

普洱IT网,您身边的IT小顾问!

一、背景信息

2019年10月16日,海青实验室监测到Oracle官方发布了2019年10月安全更新公告,内含CVE-2019-2890漏洞预警,漏洞等级严重。

WebLogic 是 Oracle 公司出品的基于 JavaEE 架构的中间件,用于开发、集成、部署和管理大型分布式 Web 应用、网络应用和数据库应用的的Java应用服务器。

Weblogic在利用T3协议进行远程资源加载调用时,默认会进行黑名单过滤以保证反序列化安全。本漏洞绕过了Weblogic的反序列化黑名单,使攻击者可以通过T3协议对存在漏洞的Weblogic组件实施远程攻击。

由于T3协议在Weblogic控制台开启的情况下默认开启,而Weblogic默认安装会自动开启控制台,所以攻击者可通过此漏洞造成远程代码执行,以控制Weblogic服务器。

建议使用WebLogic的用户及时安装最新补丁,以免遭受黑客攻击。

| 漏洞名称 | WebLogic反序列化漏洞预警CVE-2019-2890 |

| 漏洞影响版本 | WebLogic Server 10.3.6.0 WebLogic Server 12.1.3.0 WebLogic Server 12.2.1.3 |

| 漏洞危害等级 | 高危 |

| 厂商是否已发布漏洞补丁 | 是 |

| 版本更新地址 | https://www. |

| 安全狗总预警期数 | 107 |

| 安全狗发布预警日期 | 2019年10月17日 |

| 安全狗更新预警日期 | 2019年10月17日 |

| 发布者 | 安全狗海靑实验室 |

三、处置措施

一、及时升级补丁。

Oracle官方更新链接地址:

https://www.

二、如果不依赖T3协议进行JVM通信,建议禁用T3协议。

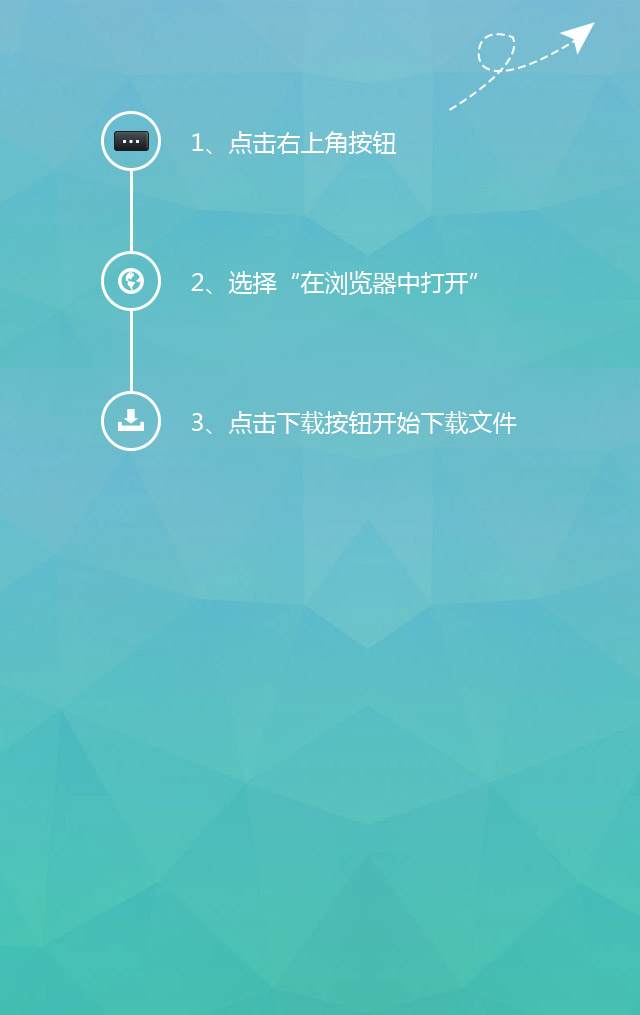

1、进入WebLogic控制台,在base_domain配置页面中,进入安全选项卡页面,点击筛选器,配置筛选器。

2、在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则框中输入127.0.0.1 * * allow t3 t3s,0.0.0.0/0 * * deny t3 t3s

3、保存生效(需重启)

【互-动】

来一起聊一聊‘WebLogic反序列化漏洞’

↓↓↓

在评论区写下你的留言吧!

推荐

-

-

QQ空间

-

新浪微博

-

人人网

-

豆瓣